Pengendalian Kerahasiaan dan Privasi

Pengendalian Kerahasiaan dan Privasi

A. Menjaga Kerahasiaan

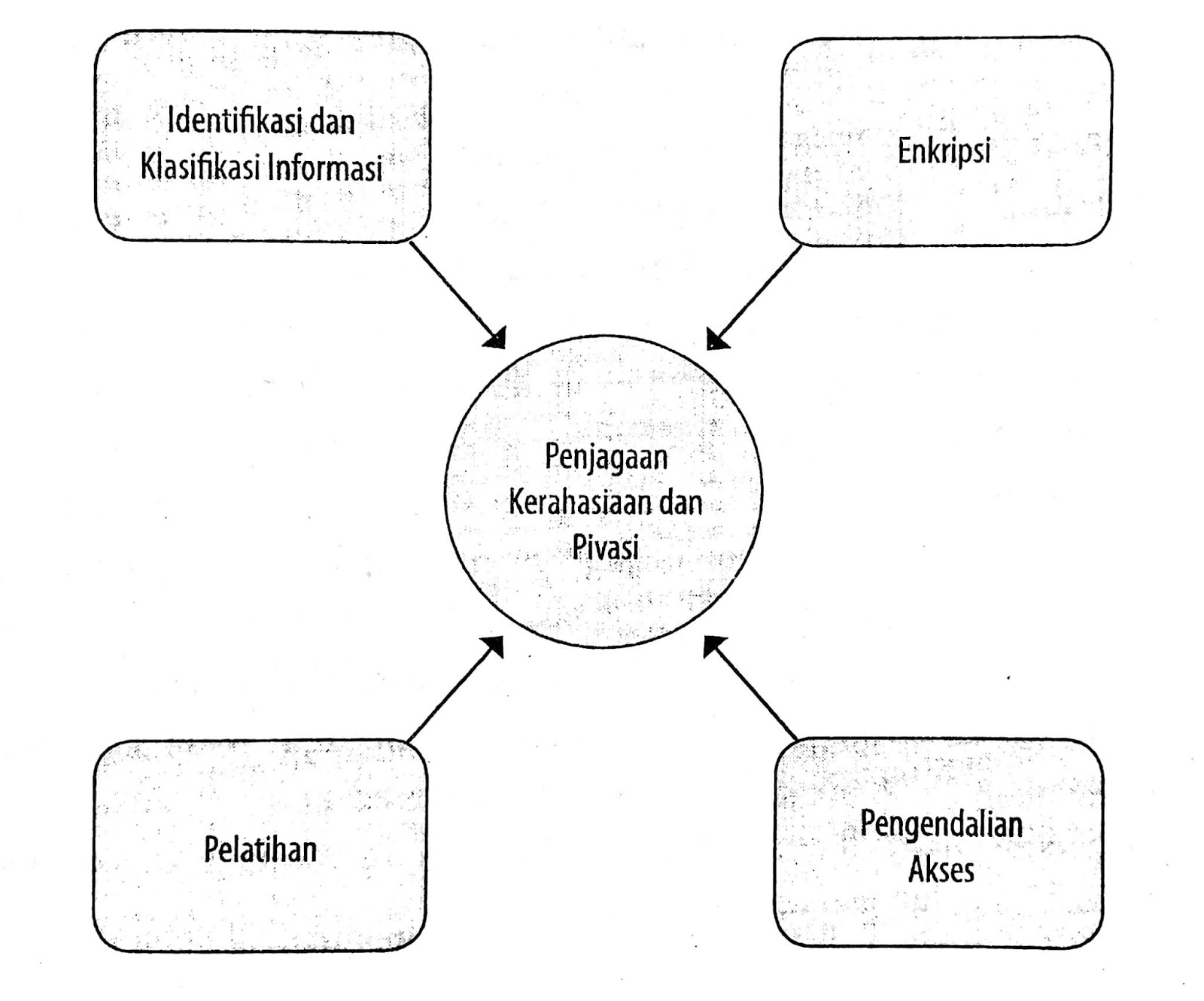

Kekayaan intelektuai seperti rencana strategis, rahasia dagang. informasi biaya. dokumen legal. dan peningkatan proses harus dijaga kerahasiaannya karena merupakan keunggulan kompetitif dan kesuksesan jangka panjang suatu organisasi. Ada empat tindakan dasar untuk menjaga kerahasiaan atas informasi sensitif sebagaimana disajikan dalam skema di bawah ini.

1. Identifikasi dan Klasifikasi Informasi untuk Dilindungi

Langkah pertama adalah mengidentifikasi letak informasi disimpan dan orang yang mengaksesnya. Contohnya. sistem otomatisasi pabrik berskala besar pada perusahaan manufaktur harus dilindungi karena memuat instruksi yang memberikan keunggulan biaya maupun kualitas produk.

Langkah kedua adalah mengklasifikasi informasi untuk organisasi berdasarkan nilainya.

2. Melindungi Kerahasiaan dengan Enkripsi

Enkripsi adalah cara untuk melindungi informasi dalam lalu lintasnya melalui internet.

3. Mengendalikan Akses terhadap Informasi Sensitif

Pengendalian autentifikasi dan otorisasi dasar perlu dilengkapi dengan pengendalian akses digital atau fisik tambahan.

a. IRM (Information Rights Management)

IRM (Information Rights Management), merupakan software yang menawarkan kemampuan tidak hanya untuk membatasi akses terhadap file atau dokumen tertentu, tetapt juga memerinci tindakan-tindakan (read, copy, download. dsb) yang dapat dilakukan individu yang diberi akses terhadap sumber daya tersebut.

b. DLP (Data Loss Prevention)

DLP (Data Loss Prevention), merupakan software yang bekerja seperti program antivirus secara terbalik yaitu mengeblok pesan-pesan keluar (e-mail atau pesan lainnya) yang mengandung kata atau frasa kunci yang terkait kekayaan intelektual atau data sensitif lain yang ingin dilindungi organisasi.

C. Digital Watermark

Digital Watermark, merupakan kode yang melekat dalam dokumen yang memungkinkan sebuah organisasi untuk mengidentifikasi informasi rahasia yang telah diungkapkan.

D. screen saver & Kata sandi

Menjalankan screen saver yang terlindungi dengan kata sandi otomatis setelah beberapa menit tidak aktif

E. Menghilangkan jejak

Menghancurkan secara fisik media magnetik dan optik yang pernah digunakan untuk menyimpan data yang sangat sensitif

f. Firewaal Virtual

Penggunaan firewall virtual untuk mempersempit akses di antara mesin-mesin virtual berbeda yang berdampingan dengan server fisik yang sama

4. Pelatihan

Pelatihan kepada pegawai memuat materi:

a. jenis informasi yang dapat mereka bagikan dan informasi yang perlu dilindungi

b. cara melindungi data rahasia, seperti:

- cara menggunakan perangkat lunak enkripsi

- pentingnya selalu logout dari aplikasi

- menggunakan screen saver yang terlindungi dengan kata kunci

- cara mernbuat kode untuk laporan yang merefleksikan bahwa laporan berisi informasi penting

- himbauan agar tidak meninggalkan laporan yang berisi informasi sensitif di meja kerja

- pelatihan penggunaan e-mail, chat, dan blog dengan semestinya

B. Privasi

Perbedaan utama prinsip privasi dengan prinsip kerahasiaan adalah bahwa privasi lebih berfokus pada perlindungan informasi pribadi mengenai pelanggan, pegawai, pemasok, atau rekan bisnis. Pengendalian untuk melindungi privasi sama dengan pengendalian

yang digunakan untuk melindungi kerahasiaan.

1. Pengendalian Privasi

a. Mengidentifikasi jenis, letak, dan orang yang memiliki akses informasi yang dimiliki perusahaan

b. Enkripsi

c. Pengendalian akses

Untuk melindungi privasi, organisasi harus menjalankan program data masking, yaitu program yang mengganti informasi pribadi dengan nilai-nilai palsu.

d. Pelatihan pegawai tentang cara mengelola dan melindungi informasi pribadi yang didapat dari pelanggan

2. Permasalahan Privasi

A. Spam

Spam adalah e-mail yang tidak diinginkan yang mengandung periklanan maupunkonten serangan. Spam mengurangi manfaat efisiensi karena volume spam melebihi banyaknya sistem email dan juga merupakan sumber banyaknya Virus.

B. Pencurian identitas

Pencurian identitas yaitu penggunaan tidak sah atas informasi pribadi seseorang demi keuntungan pelaku.

3. Regulasi Privasi dan Prinsip-Prinsip Privasi yang Diterima secara Umum

a. Manajemen

Organisasi perlu membuat prosedur dan kebijakan untuk melindungi privasi informasi pribadi pelanggan serta membuat pertanggungjawaban dan akuntabilitasnya.

b. Pemberitahuan

Organisasi memberikan pemberitahuan (mencakup jenis informasi yang dikumpulkan, alasan pengumpulan, dan bagaimana informasi digunakan) tentang kebijakan dan praktik perigumpulan privasi pada saat atau sebelum organisasi mengumpulkan informasi dari pelanggan.

c. Pilihan dan Persetujuan

Organisasi harus menjelaskan pilihan-pilihan yang disediakan kepada para individu serta mendapat persetujuannya sebelum mengumpulkan dan menggunakan informasi pribadi mereka.

1. Opt-out

Opt-out merupakan kebijakan dasar di Amerika Serikat yang mengizinkan organisasi untuk mengumpulkan informasi pribadi pelanggan kecuali jika pelanggan secara terang-terangan keberatan.

2. Opt-in

Opt-in merupakan kebijakan di Eropa di mana organisasi tidak dapat mengumpulkan informasi pribadi pelanggan kecuali jika pelanggan secara terang-terangan mengizinkan. Opt-in juga direkomendasikan oleh GAAP di Amerika.

d. Pengumpulan

Organisasi hanya boleh mengumpulkan informasi yang diperlukan untuk memenuhi tujuan yang dinyatakan dalam kebijakan privasinya. Permasalahan yang perlu diperhatikan adalah cookie. Cookie adalah sebuah file yang diciptakan oleh sebuah situs web dan disimpan dalam hard drive pengunjung. Cookie menyimpan informasi mengenai siapa pengguna tersebut dan tindakan yang telah dilakukan pengguna di situs tersebut.

e. Penggunaan dan Retensi

Organisasi harus menggunakan informasi pribadi pelanggan hanya dengan cara yang telah dideskripsikan pada kebijakan privasi dan menyimpan informasi tersebut hanya selama informasi tersebut digunakan untuk memenuhi tujuan bisnis yang sah.

f. Akses

Organisasi harus memberikan individu kemampuan mengakses, meninjau, memperbaiki,, dan menghapus informasi pribadi yang tersimpan mengenai mereka.

g. Pengungkapan kepada Pihak Ketiga

Organisasi harus mengungkapkan informasi pribadi pelanggan hanya untuk situasi dan cara yang sesuai dengan kebijakan privasi organisasi serta hanya mengungkapkan kepada pihak ketiga yang menyediakan tingkatan perlindungan privasi yang sama.

h. Keamanan

Organisasi harus menggunakan berbagai pengendalian preventif, detektir, dan korektif untuk membatasi akses terhadap informasi pribadi pelanggan.

i. Kualitas

Organisasi harus menjaga integritas intormasi pribadi pelanggannya dan menggunakan prosedur yang memastikan informasi tersebut akurat secara wajar

j. Pengawasan dan Penegakan

Organisasi menugaskan pegawai untuk memastikan kepatuhan terdapat kebijakan privasi, memverifikasi secara periodik bahwa pegawai patuh, dan membuat prosedur guna merespon komplain pelanggan dan proses penyelesaiannya.

C. Enskripsi

Enkripsi adalah proses mentransformasikan teks normal (plaintext) ke dalarn rabaan yang tidak dapat dibaca (chipertext). Dekripsi membalik proses ini dan mengubah

chipertext kembali ke dalam plaintext. Enkripsi dan dekripsi melibatkan kunci dan algoritma. Algoritma adalah formula yang menggunakan kunci untuk mengubah plain text menjadi chipertext maupun sebaliknya.

1. Faktor-Faktor yang mempengaruhi Kekuatan Enkripsi

a. Panjang Kunci

Kunci yang lebih panjang memberikan enkripsi yang lebih kuat

b. Algoritma Enkripsi

Algoritma yang rumit belum tentu tidak bisa dirusak. Kekuatan algoritma dilihat dari fakta bahwa algoritma tersebut telah teruji secara saksama dan didemonstrasikan untuk menahan serangan penebakan paksaan.

C. Kebijakan untuk Mengelola Kunci Kriptografi

Kriptografi harus disimpan secara aman dan dilindungi dengan pengendalian akses yang kuat, dengan cara:

- Tidak menyimpan kunci kriptografi di dalam browser atau file lain yang dapat diakses oleh pengguna lain

- Menggunakan sandi yang kuat dan panjang untuk melindungi kunci Organisasi juga perlu untuk membuat kebijakan dan prosedur yang tepat untuk memberikan dan menarik kembali kunci.

2. Jenis-Jenis Sistem Enkripsi

Terdapat dua jenis dasar sistem enkripsi, yaitu enkripsi simetris dan asimetris.

Perbandingannya dapat dilihat pada tabel di bawah ini

3. Hashing

Hashing adalah proses mengubah plaintext dengan segala ukuran dan menciptakan sebuah kode singkat yang disebut hash. Perbedaan hashing dengan enkripsi

4. Tanda Tangan Digital

Tanda tangan digital digunakan untuk transaksi bisnis secara digital supaya terjadi nonrepudiation, yaitu menciptakan persetujuan yang terikat secara hukuin yang tidak dapat ditolak secara unilateral oleh kedua pihak.

5. Sertifikat Digital dan Infrastruktur Kunci Publik

Sertifikat digital adalah sebuah dokumen elektronik yang mengandung kunci publik milik entitas dan menerangkan identitas pemilik kunci publik tersebut.

Otoritas sertifikat adalah sebuah organisasi yang menerbitkan kunci publik dan privat serta mencatat kunci publik di dalam sertifikat digital.

Infrastruktur kunci publik adalah sistem untuk menerbitkan sepasang kunci publik dan privat serta sertifikat digital terkait

6. Virtual Private Network (VPN)

VPN menggunakan enkripsi dan autentikasi untuk mentransfer informasi melalui internet dengan aman sehingga menciptakan sebuah jaringan privat virtual. Intinya, Dalam hal ini. pengirim dan penerima memiliki kunci enkripsi dan dekripsi yang sama.

Intinya VPN adalah mengirim data terenkripsi dengan aman antara pengirim

a. menggunakan browser

yaitu mengenkripsi lalu lintas dengan SSL